សុវត្ថិភាពទិន្នន័យកាន់តែគ្រោះថ្នាក់ តែអ្នកប្រើលើស ៩០% មិនខ្វល់

- ព្រហស្បតិ៍, 7 មិថុនា 2018 11:26

- ចំនួនមតិ 0

ចន្លោះមិនឃើញ

- បរទេសប្រព្រឹត្តបទឧក្រិដ្ឋអនឡាញ នៅកម្ពុជា

- បុគ្គល និងស្ថាប័នរងគ្រោះដោយការHack

- ទិសដៅធំៗ ក្នុងការវាយប្រហារ

- ច្បាប់ស្ដីពីឧក្រិដ្ឋកម្មអនឡាញ

តួលេខអ្នកប្រើអ៉ីនធឺណីតកើនដល់ ៨ លាននាក់ និង អ្នកប្រើប្រាស់ទូរសព្ទមានជាង ២០ លានគ្រឿង។ ប្រទេសកម្ពុជាស្ថិតក្នុងបញ្ជី ងាយរងគ្រោះពីការ Hack បំផុតក្នុងតំបន់ ខណៈអ្នកខ្វាយខ្វល់រឿងសុវត្ថិភាពព័ត៌មានផ្ទាល់ខ្លួន ឬសម្ងាត់ មានមិនដល់ ១០% ។

លោកអ៊ូ ផាន់ណារិទ្ធ អ្នកជំនាញផ្នែកសុវត្ថិភាពអនឡាញ (Cyber Security) និងជាសាស្ត្រាចារ្យនៅសាកលវិទ្យាល័យបៀលប្រាយឲ្យដឹងថា បទល្មើសបច្ចេកវិទ្យាជាបទល្មើសទំនើបថ្មី ដោយសារអ្នកប្រព្រឹត្តជាអ្នកមានសមត្ថភាពខ្ពស់។ អ្នកប្រើប្រាស់បច្ចេកវិទ្យាខ្វះការយល់ដឹង ងាយធ្លាក់ក្នុងការអន្ទាក់បោកបញ្ឆោតរបស់ឧក្រិដ្ឋជន។ ធ្លាប់មានជនរងគ្រោះជាហូរហែ មានអ្នកខ្លះលង់ខ្លួនអស់លុយ អស់ទ្រព្យ និងបាត់បង់ជីវិតក៏មាន។

/EP-TECH/Cyber-Security/5b17c542a49d4_1528284480_large.jpg)

លោក អ៊ូ ផាន់ណារិទ្ធ អ្នកជំនាញផ្នែកសុវត្ថិភាព

តាំងពី ២០១១មក គេហទំព័ររបស់អង្គភាពជាច្រើនសុទ្ធតែទទួលរងការវាយប្រហារពី Hacker។ មានទាំង Website អង្គភាពប្រឆាំងអំពើពុករលួយ (ACU), អគ្គស្នងការដ្ឋាននគរបាលជាតិ, បណ្ដាស្ថាប័នសារព័ត៌មានជាតិជាច្រើន, មន្ត្រីជួររដ្ឋាភិបាល, អ្នកសិល្បៈ និងអ្នកប្រើប្រាស់សេវាកម្មអនឡាញមួយចំនួនទៀត សុទ្ធតែធ្លាប់រងគ្រោះ។

ចម្ងល់នៅត្រង់ថា តើ Hacker ទាំងនោះ Hack ធ្វើអី? បានអីមកវិញ ទោះជាដឹងថាមានទោសទណ្ឌ?

មិនមានការ Hack យកព័ត៌មានឯកជនក្នុងផ្លូវល្អទេ គឺដើម្បីផលប្រយោជន៍ ទៅតាមការចង់បានរបស់ក្រុម ឬ បុគ្គល Hacker ទាំងនោះ អាចជា លុយកាក់, បង្ខូចកេរ្តិ៍ឈ្មោះ, យកទិន្នន័យលក់ ឬទិន្នន័យចាំបាច់ផ្សេងៗទៀត ដើម្បីដឹងពីសមត្ថភាពអនឡាញ យោធា...រវាងប្រទេស និងប្រទេសជាដើម។

/EP-TECH/Cyber-Security/5b17c545e0835_1528284480_large.jpg)

Hacker ត្រូវបានបែងចែកបីប្រភេទ។ ទីមួយជាឧក្រិដ្ឋជនលក្ខណៈបុគ្គល។ ទីពីរជាក្រុមអ្នកវាយប្រហារជាក្រុម និងទីបីជាប្រភេទនៃក្រុមវាយប្រហារប្រទេសនិងប្រទេស។

ការយកចិត្តទុកដាក់លើសុវត្ថិភាពទិន្នន័យអនឡាញ

"អាជីវកម្មក្នុងប្រទេសកម្ពុជាមិនដល់ ៥%ទេ ដែលគិតគូរប្រព័ន្ធសន្តិសុខ"។ នេះជាការវាយតម្លៃរបស់ សមាគមបច្ចេកវិទ្យាទូរគមនាគមន៍កម្ពុជា (ICT)។

លោក Steven Path ប្រធានសមាគម ICT លើកឡើងថា បញ្ហា Cyber Security ជារឿងធ្ងន់ធ្ងរ។ ម្ចាស់អាជីវកម្មមួយភាគធំមិនសូវខ្វាយខ្វល់ ដោយសារពួកគេបារម្ភពីការចំណាយ។ លោកបានដាស់តឿនដល់ម្ចាស់អាជីវកម្មត្រូវគិតគូរឡើងវិញលើប្រព័ន្ធសុវត្ថិភាព ដើម្បីចៀសវាងការខូចខាតធំទៅថ្ងៃក្រោយ។

ធនាគារក្នុងស្រុក ចាយលុយរាប់លាន

ចុងឆ្នាំ ២០១៥ Microsoft និងអេស៊ីលីដា បានចុះកិច្ចព្រមព្រៀងទិញលក់កម្មវិធីមានតម្លៃទឹកប្រាក់រាប់លានដុល្លារ ក្នុងអាណត្តិ ៣ ឆ្នាំ ដើម្បីបង្កើនទំនើបភាព លើប្រតិបត្តិការអាជីវកម្ម ក៏ដូចជាបង្កើនកម្រិតសុវត្ថិភាព System។

លោក ម៉ាច ម៉ារី អនុប្រធានជាន់ខ្ពស់ និងជាប្រធានផ្នែកព័ត៌មានវិទ្យា នៃធនាគារអេស៊ីលីដា ឲ្យដឹងថា ការចុះកិច្ចព្រមព្រៀងជាមួយ Microsoft នឹងធ្វើឲ្យធនាគារសន្សំសំចៃលើការចំណាយ និងបង្កើនសុវត្ថិភាពកាន់តែខ្ពស់។

ប្រទេសរងគ្រោះបំផុត៖

/EP-TECH/Cyber-Security/5b17c54460d98_1528284480_large.jpg)

បណ្ដាប្រទេសក្រីក្រ ឬទើបនឹងបោះជំហានចូលតិចណូឡូជី ពិតជាចៀសមិនផុតពីភាពរងគ្រោះ ឬក្លាយជាបេក្ខភាពដែលទទួលរងការវាយប្រហារច្រើនបំផុត។ នៅក្នុងរបាយការណ៍ថ្មីបំផុតមួយរបស់ Microsoft បានបញ្ជាក់ថា កម្ពុជា ស្ថិតក្នុងបញ្ជីគ្រោះថ្នាក់ (ងាយរងគ្រោះបំផុត) ផ្នែកសុវត្ថិភាព Cyber Security ក្នុងចំណោមប្រទេសអាស៊ីប៉ាស៊ីហ្វិក ៥ មានបង់ក្លាដេស ឥណ្ឌូណេស៊ី ភូមា និងប្រទេសវៀតណាម។

ឧទាហរណ៍ជាក់ស្ដែង អ្នកដែលសកម្មលេង Facebook ម្នាក់ដែលធ្លាប់រងគ្រោះដោយសារបាត់បង់គណនី សុំមិនបញ្ចេញឈ្មោះប្រាប់ Sabay ថា "Account ខ្ញុំមានគេ Hack ហើយឆាតទៅខ្ចីលុយមិត្តភ័ក្ដិច្រើនគ្នា ដែលខ្ញុំឧស្សាហ៍លេងជាមួយ...ខ្ញុំអត់ដឹងធ្វើម៉េច សំណាងហើយមិត្តភ័ក្ដិខលមកសួរថាមានបញ្ហារឿងលុយមែនអត់...ដល់តែប្រាប់គេតាមហ្នឹងទៅបានដឹងថាមិនមែនខ្ញុំ...កុំអីលក់មុខ ខ្មាសគេស្លាប់មិនខានខ្ញុំ”។

ស្ថាប័នហិរញ្ញវត្ថុជាផ្ទាំងស៊ីប

ជង្រុកចរាចរណ៍ចរន្តសាច់ប្រាក់រាប់ពាន់លានដុល្លារមួយថ្ងៃៗគឺ គ្រឹះស្ថានហិរញ្ញវត្ថុ ឬធនាគារ ជាដុំសាច់ដែល Hacker ដណ្ដើមគ្នា។ ដូចករណីឆ្នាំ ២០១៥ មានការវាយប្រហារដ៏ធំមួយលើប្រព័ន្ធធនាគារជាង ១០០ ជុំវិញពិភពលោក ដើម្បីទាញយកព័ត៌មានឯកជនរបស់អ្នកប្រើប្រាស់។ Hacker បានធ្វើប្រតិបត្តិការក្លែងក្លាយដោយដកយកលុយតាមទូ ATM ជុំវិញពិភពលោក។ រយៈពេល ២ ឆ្នាំ ស្ថាប័នហិរញ្ញវត្ថុដែលរងគ្រោះ បានខាតបង់ប្រាក់ជាង ៨៦៤ លានដុល្លារអាមេរិក។

ឆ្លើយតបទៅនឹងកង្វល់នៃការចរាចរណ៍ចរន្តសាច់ប្រាក់អនឡាញដែលបង្កហានិភ័យជាប្រព័ន្ធ ទេសាភិបាលធនាគារជាតិកម្ពុជា លោក ជា ចាន់តូ ធ្លាប់បានលើកឡើងថា សុវត្ថិភាពនៃប្រព័ន្ធធនាគារជាអាទិភាពត្រូវតែពង្រឹងជាប់ជាប្រចាំទាំងតូចទាំងធំ។

ទឹកប្រាក់រាប់កោដិហូរចូលហោប៉ៅឧក្រិដ្ឋជន

ឧក្រិដ្ឋកម្មអនឡាញ ជាបទឧក្រិដ្ឋធំ ឈរនៅលេខរៀងទី២។ កត្តានេះបានបង្កជាកង្វល់ និងក្ដីភ័យខ្លាចជាច្រើនដល់បណ្ដាក្រុមហ៊ុននានាទាំងតូចទាំងធំ ដែលដំណើរការដោយ អវត្តមាន ប្រព័ន្ធអ៊ិនធឺណិតមិនបាន។

បទល្មើសបច្ចេកវិទ្យាគឺជាការគំរាមកំហែងដ៏ធំបំផុតដល់ក្រុមហ៊ុនទាំងអស់នៅក្នុងពិភពលោក និងជាបញ្ហាធំបំផុតមួយរបស់មនុស្សជាតិ។ ជាក់ស្ដែង ក្នុងឆ្នាំ២០១៧ របាយការណ៍ដែលមានចំណងជើងថា "ការគំរាមកំហែងសេដ្ឋកិច្ចពីឧក្រិដ្ឋកម្មអនឡាញ" របស់ក្រុមហ៊ុនសន្តិសុខ McAfee និងមជ្ឈមណ្ឌលសិក្សាយុទ្ធសាស្ត្រអន្តរជាតិ (CSIS) បង្ហាញថា ឧក្រិដ្ឋកម្មអ៊ីនធឺណិតធ្វើឲ្យខាតបង់ទឹកប្រាក់ចន្លោះពី ៤៥០ - ៦០០ ប៊ីលានដុល្លារ។

/EP-TECH/Cyber-Security/5b17c54932185_1528284480_large.jpg)

សំណុំរឿងវាយប្រហារឧក្រិដ្ឋកម្មអន្តរជាតិធំៗ ៥ ឆ្នាំចុងក្រោយ

១. មេរោគ WannaCry ក្នុងឆ្នាំ ២០១៧

មេរោគចាប់ជំរិត នេះបានផ្ទុះឡើងនៅឆ្នាំ ២០១៧ បានបង្កគ្រោះថ្នាក់ និងលុកលុយកុំព្យូទ័រជាង ៣០ម៉ឺនគ្រឿងគ្រានោះ។ មេរោគនេះឆ្លងតាមរយៈ Email ពេលអ្នកប្រើប្រាស់ចុច Link ដែលជនអនាមិកផ្ញើ (ចូលប្រអប់សារ) មេរោគ WannaCry នឹងជ្រាបចូលក្នុងកុំព្យូទ័រដោយស្វ័យប្រវត្តិ។

២. ការលួចទិន្នន័យឯកជនជាចង្កោម

ចុងឆ្នាំ ២០១៥ មនុស្ស ៣ នាក់ត្រូវបានចោទប្រកាន់ពីបទលួចយកព័ត៌មានឯកជនទៅធ្វើអាជីវកម្មដោយខុសច្បាប់ ដើម្បីយកទិន្នន័យទាំងនោះ លក់ក្នុងទីផ្សារងងឹត ឬក្រឡុកទីផ្សារភាគហ៊ុន ជាដើម។

៣. SONY ត្រូវបានគេធ្វើស៊ី នាឆ្នាំ ២០១៤

ក្រុមHacker ដែលមានឈ្មោះថា Guardians of Peace (GOP) ជាអ្នកនៅពីក្រោយខ្នងក្នុងការប្រើមេរោគ លួចយកទិន្នន័យរបស់ក្រុមហ៊ុន SONY ទំហំជាង ១០០ តេរ៉ាបៃ (TB) ដែលគេដាក់ការសង្ស័យថា រដ្ឋាភិបាលកូរ៉េខាងជើង Kim Jong-un នៅពីក្រោយ បន្ទាប់ពីក្រុមហ៊ុនបច្ចេកវិទ្យានេះ ត្រៀមបញ្ចេញរឿង "The Interview” ដែលមេដឹកនាំរូបនេះ ស្លាប់នៅចុងបញ្ចប់នៃសាច់រឿង។

៤. គណនី YaHoo រងគ្រោះធ្ងន់

លើកទី១ នៅឆ្នាំ២០១៣ គណនីជាង ១ពាន់លានរបស់ក្រុមហ៊ុន YaHoo ត្រូវបានគេលួចយកព័ត៌មាន (ឈ្មោះ លេខទូរសព្ទ លេខសម្ងាត់ និង Email)។ និង លើកទី ២ ក្នុងឆ្នាំ ២០១៤ អស់ជាង ៥០០ លានគណនី។

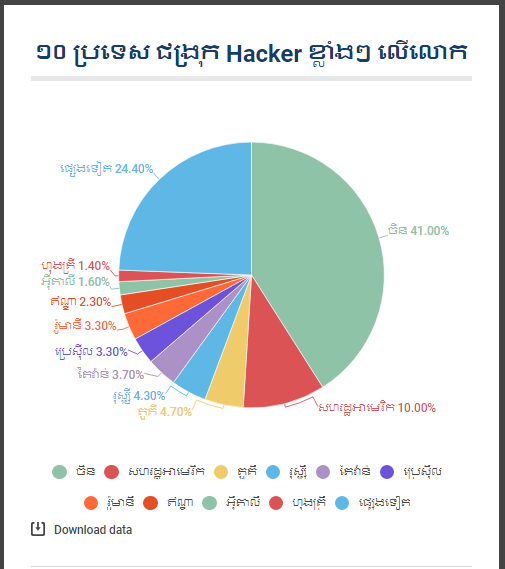

គេហទំព័រអាមេរិក bloomberg បានបញ្ចេញបញ្ជីរាយឈ្មោះប្រទេសដែលសម្បូរក្រុម Hacker ច្រើនជាងគេទាំង ១០ ក្នុងលោក៖

ឆ្លើយតបបញ្ហាកង្វល់និងទប់ទល់ចរន្តពិភពលោកកំពុងប្រែប្រួល រដ្ឋាភិបាលកម្ពុជាបានសម្រេចបង្កើតក្រុមការងារជំនាញប្រព័ន្ធអ៊ីនធឺណិត (Cyber War Team) ដើម្បីគ្រប់គ្រងការប្រើប្រាស់ព័ត៌មានលើបណ្ដាញសង្គម និងគេហទំព័រផ្សេងៗ។ ក្នុងឆ្នាំ ២០១៥ រដ្ឋាភិបាលក៏បង្កើតនាយកដ្ឋានប្រឆាំងបទល្មើសបច្ចេកវិទ្យា (Anti Cyber Crime Department)។ នាយកដ្ឋានថ្មីរបស់ក្រសួងមហាផ្ទៃនេះ មានតួនាទីទទួលពាក្យបណ្ដឹង ដោះស្រាយបញ្ហា ទប់ស្កាត់និងស្រាវជ្រាវ ស៊ើបអង្កេត បង្ក្រាបបទល្មើសនានាតាមប្រព័ន្ធបច្ចេកវិទ្យា បូករួមទាំងការ Hack គណនីជាដើម។

/EP-TECH/Cyber-Security/5b17c5477c957_1528284480_large.jpg)

ជាប់ពាក់ព័ន្ធនឹងការគំរាមកំហែង ឬឆបោក មន្ត្រីជំនាញបង្ក្រាបបានប្រហែល ២០ ករណី ក្នុងចំណោមពាក្យបណ្ដឹងដែលជនរងគ្រោះបានប្ដឹងមកនាយកដ្ឋានប្រឆាំងបទល្មើសបច្ចេកវិទ្យា កាលពីឆ្នាំមុន។

ទោសទណ្ឌការប្រព្រឹត្តិបទល្មើសនៅកម្ពុជា

/EP-TECH/Cyber-Security/5b17c540bb337_1528284480_large.jpg)

កម្ពុជាមានបទដ្ឋានគតិយុត្តិដាក់ទោសជនដែលប្រព្រឹត្តបទល្មើសបច្ចេកវិទ្យា (Cambodia Cyber Crime Offences)។ ក្នុងក្រមព្រហ្មទណ្ឌនៃព្រះរាជាណាចក្រកម្ពុជា ដែលប្រកាសឲ្យប្រើដោយព្រះរាជក្រមលេខ នស/រកម/១១០៩/០២២ ចុះថ្ងៃទី៣០ ខែវិច្ឆិកា ឆ្នាំ២០០៩ មាន ០៦ មាត្រា។ ក្នុងនោះការកំណត់ទោសតាមបទល្មើសដូចខាងក្រោម៖

ជើងខ្លាំងអនឡាញ

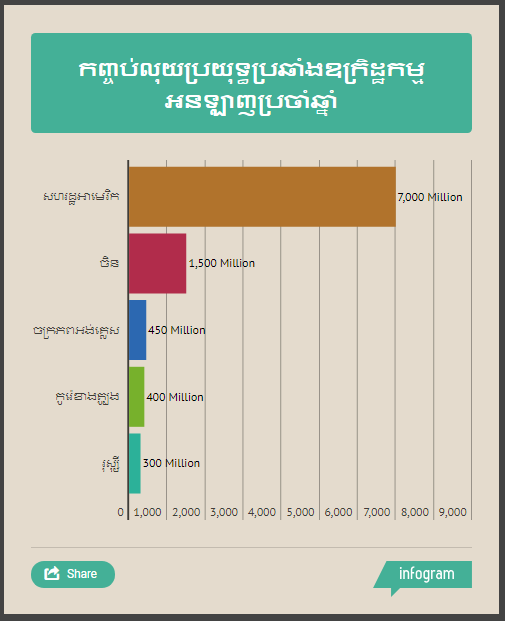

របាយការណ៍ពី Zecurion Analytics បញ្ជាក់ថា ប្រទេសខ្លាំងៗលើ Cyber Security សុទ្ធតែមហាអំណាច តែក្នុងនោះក៏មានប្រទេសអ្នកមានអាស៊ី ១ ស្ថិតក្នុងបញ្ជី អ្នកខ្លាំងទាំង៥។ នេះជាលេខរៀង និងការចំណាយ ដើម្បីប្រយុទ្ធប្រឆាំងនឹងឧក្រិដ្ឋកម្មតាមអ៊ីនធឺណិត របស់ប្រទេសទាំងនោះ៖

១. សហរដ្ឋអាមេរិកបានចំណាយ ៧ ប៊ីលានដុល្លារ ២. ចិនចំណាយ ១,៥ ប៊ីលានដុល្លារ ៣. ចក្រភពអង់គ្លេស ៤៥០ លានដុល្លារ ៤. កូរ៉េខាងត្បូង ៤០០ លានដុល្លារ ឯ ៥. ប្រទេសរុស្ស៊ីចំណាយ ៣០០ លានដុល្លារ

កំពូល Hacker ដ៏ល្បីឈ្មោះបង្កអុកឡុកជុំវិញពិភពលោក៖

១/ Gary McKinson៖ ឲ្យឈ្មោះហៅក្រៅថា Solo លោក Gary ត្រូវគេស្គាល់ជាអ្នកលុកលុយប្រព័ន្ធយោធាខ្លាំងបំផុតក្នុងពិភពលោក។ លោកធ្លាប់បានចូល Hack នៅក្នុងមន្ទីរបញ្ចកោណ និងចូលទៅលុបទិន្នន័យ ប្ដូរលេខសម្ងាត់ទិន្នន័យរបស់អង្គការណាសាឆ្នាំ ២០០១-២០០២។

២/Kevin Mitnick៖ មានរហស្សនាម Hacker គួរឲ្យខ្លាចបំផុត ដែលធ្លាប់ជាប់គុករយៈពេល ៥ ឆ្នាំ បន្ទាប់ពីបានជ្រៀតចូលប្រព័ន្ធកុំព្យូទ័ររបស់ក្រសួងយុត្តិធម៌អាមេរិក និងត្រូវគេដឹងថាមានសមត្ថភាពអាចបញ្ជាគ្រាប់បែកនុយក្លេអ៊ែរ ដោយគ្រាន់តែប្រើប្រាស់ប្រព័ន្ធទូរសព្ទសាធារណៈប៉ុណ្ណោះ។

៣/ Jonathan James៖ ជា Hacker ដែលក្មេងបំផុត កាលអាយុ ១៦ ឆ្នាំធ្លាប់ Hack អង្គការណាសា។ មិនមានមូលហេតុច្បាស់លាស់ ប៉ុន្តែសំពាធផ្លូវចិត្តខ្លាំង ទើបគេបានធ្វើអត្តឃាតនៅឆ្នាំ ២០០៨ ទាំងវ័យក្មេង។

គន្លឹះមួយចំនួនដែលអាចជួយការពារពីការលុកលុយរបស់ Hacker

១. ប្រើប្រាស់លេខសម្ងាត់ពិបាកៗ៖ Password ដែលខ្លាំង ហើយពិបាក Hack ត្រូវលាយគ្នារវាងអក្សរ លេខ សញ្ញា ឬក៏ដាក់ជាតួអក្សរតាមភាសាទៀតនោះ។ បើដាក់ដូច្នេះ ត្រូវប្រើពេលរាប់ខែ ទៅរាប់ឆ្នាំ បើចង់លួចចូលក្នុងគណនីរបស់អ្នក។

២. ត្រូវយល់ដឹងពីបណ្ដាញសង្គមឲ្យបានច្បាស់៖ គួរតែឧស្សាហ៍ឆែកមើលការកំណត់ផ្នែកសុវត្ថិភាពលើគណនីសង្គមជាទៀងទាត់ និង មិនគួរឲ្យមានជនប្លែកមុខនៅក្នុង Friend List ក្រៅពី មិត្តភក្ដិ ក្រុមគ្រួសារ និងអ្នកស្គាល់គ្នាបានហើយ។

៣. រក្សាសុវត្ថិភាពទូរសព្ទដៃ៖ ទូរសព្ទក៏អាចឆ្លងមេរោគបានដូចកុំព្យូទ័រ ហើយបើអ្នកមានព័ត៌មានសម្ងាត់នានានៅលើនោះ Hacker ក៏អាចលួចយកបានដូចគ្នា។ វិធីល្អ គឺអ្នកកុំដោនឡូតកម្មវិធីណាពីប្រភពមិនគួរឲ្យទុកចិត្ត ព្រោះវាអាចផ្ទុកមេរោគនៅក្នុងនោះក៏ថាបាន។ ម៉្យាងទៀត អ្នកគួរតែដំឡើងប្រព័ន្ធប្រតិបត្តិការក្នុងទូរសព្ទដៃទៅកាន់ជំនាន់ចុងក្រោយបំផុត ព្រោះវាការពារពីចន្លោះប្រហោង ដែលកើតឡើងក្នុងប្រព័ន្ធប្រតិបត្តិការជំនាន់ចាស់។

៤. ប្រើប្រាស់ការបម្លែងទិន្នន័យ៖ ចំពោះព័ត៌មានសម្ងាត់ខ្លាំងដូចជាលេខគណនី ព័ត៌មានពីថវិកាគួរតែត្រូវបានបម្លែង (Encrypted) កុំឲ្យ Hacker អាចមើលយល់នៅពេល Hack ចូលបាន។

៥. លាក់ព័ត៌មានសំខាន់លើបណ្ដាញសង្គម៖ ព័ត៌មាននានាដូចជាលេខទូរសព្ទ ឬ រូបភាពនានា ដូចជាកាតធនាគារ ជារឿងដែលមិនគួរឲ្យអ្នកដទៃមើលឃើញ។

៦. អាប់ដេតកុំព្យូទ័រ៖ ប្រព័ន្ធប្រតិបត្តិការចុងក្រោយ ឬការដំឡើងកម្មវិធីដែលចេញមកសម្រាប់ជួសជុលចន្លោះប្រហោងនៃ ប្រព័ន្ធប្រតិបត្តិការចាស់ជារឿងដែលអ្នកប្រើប្រាស់កុំព្យូទ័រទាំងអស់គ្នាគួរតែធ្វើ។

៧. ការដាក់កម្មវិធីកម្ចាត់មេរោគ៖ កម្មវិធីមកស្រាប់ៗដែលអាចកម្ចាត់មេរោគបានលើប្រព័ន្ធប្រតិបត្តិការកុំព្យូទ័រ ដូចជា Windows Defender មានប្រយោជន៍សម្រាប់ទប់ស្កាត់ការជ្រៀតចូលនៃមេរោគនានា។ យល់ល្អ អ្នកគួរដំឡើងកម្មវិធីកម្ចាត់មេរោគថែមទៀត ទាំងលើទូរសព្ទដៃ និងនៅលើកុំព្យូទ័រ ជៀសវាងការជ្រៀតចូលនៃមេរោគបច្ចេកវិទ្យាទាំងនោះ។

Cyber Security ជារឿងសំខាន់ សូមកុំបណ្ដោយខ្លួនឲ្យក្លាយជាជនរងគ្រោះក្នុងរឿងនេះ។ ប្រសិនបើ អ្នកជាជនរងគ្រោះដូចជាមានការលួច(hack) យកគណនី Facebook ឬ ការបោកប្រាស់តាមប្រព័ន្ធបណ្ដាញសង្គមផ្សេងៗ អ្នកអាចដាក់ពាក្យបណ្ដឹងនៅ នាយកដ្ឋានប្រឆាំងបទល្មើសបច្ចេកវិទ្យា នៅក្រសួងមហាផ្ទៃ ដែលស្ថិតនៅមហាវិថីព្រះនរោត្តម ខណ្ឌចំការមន អគារ L ឬទាក់ទងFacebook Page: https://www.facebook.com/anti.cyber.crime.department/ ៕